友人がFaceBookで記事にしていた内容をシェアします。( S.Sさんありがとう。)

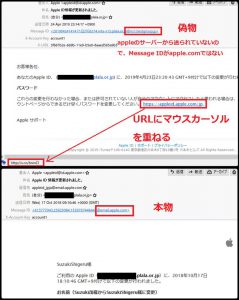

本文の文言はオリジナルのappleからのメールをそのまま使っているので、文章が怪しい日本語ではないので一見普通ですが、本文中のURLにマウスカーソルを重ねると、リンク先がapple.comではありません。また、apple.comのサーバーから送られていないので、Message IDという各メール個々に付けられる一意な文字列が全然違うドメイン(bestgroup.jp)になっています。

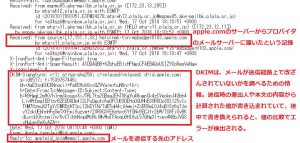

パソコンでメールのヘッダーまで見られる場合は、Receivedヘッダー、DKIM-Signature、Return-pathなんかも判断基準になります。この例は正しいメールのもので、昨日届いた詐欺メールにはDKIM-Signatureは無く、Receivedヘッダーには、bestgroup.jpのサーバーから送られたものだということが記録されていました。

あと、結構見落とされがちなのは、本文中に埋め込まれた画像を表示するしないですかね。画像って、メールに添付されてくるものと、インターネット上にあるものを埋め込んで表示するパターンがありますけど、本文中のURLをクリックしなければ画像を表示するくらいは無害だろうと思うのも危険ですよ。本文に埋め込まれた画像はWebビーコンといって、画像のURLに「誰に送ったメールを経由して開かれたか」がわかる細工がしてあります。つまり、サーバー側でログを見ると誰がメールを開いたかがわかってしまうので、騙せる可能性がある宛先としてキープされて、今後もことあるごとに色んな詐欺メールが届くことにつながります。Webビーコンは1ドットだけの画像の場合も多くて、目に見えるとは限らないので、メール本文の画像は表示しないに越したことはありません。